qué es y cómo protegerte de esta amenaza

En multitud de ocasiones hemos escuchado hablar acerca de la importancia creciente de la privacidad y la seguridad a la hora de utilizar todo tipo de servicios y plataformas online. Debemos tener en cuenta que todo tipo de atacantes de todo el mundo están al acecho para intentar hacerse con nuestros datos personales, lo que en ocasiones conlleva un enorme peligro. De ahí los diferentes tipos de códigos maliciosos y malware que pueden llegar a nuestro equipo de un modo u otro, y sin que nos demos cuenta en muchas ocasiones.

Qué es y cómo llega el phishing a nuestros dispositivos

De hecho ahora os vamos a hablar de uno de los códigos maliciosos de este tipo más extendidos y usados desde hace años. Seguro que muchos de vosotros habéis escuchado hablar en más de una ocasión del término Phishing, pero en realidad no sabéis a qué se refiere exactamente. Quizá tan solo sepáis que se trata de algún tipo de malware o virus que puede afectar a vuestro ordenador, robar vuestros datos personales, e incluso vuestro dinero.

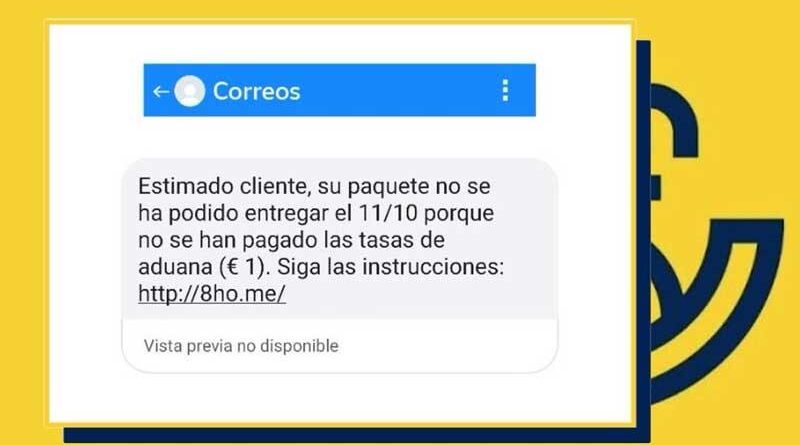

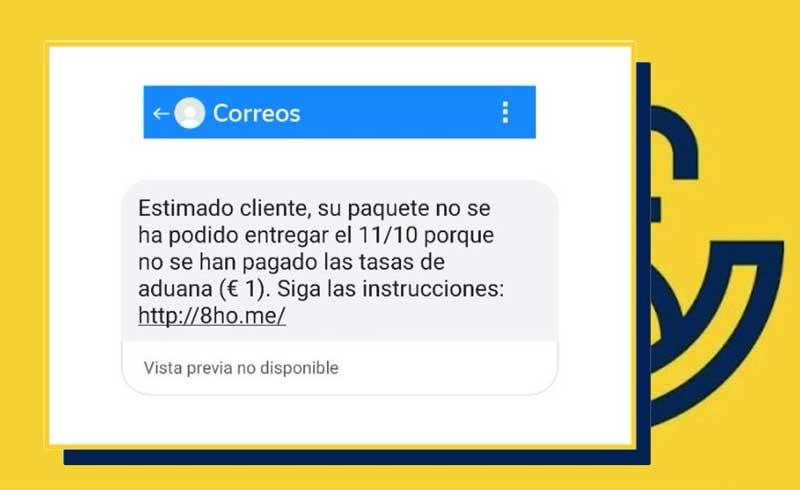

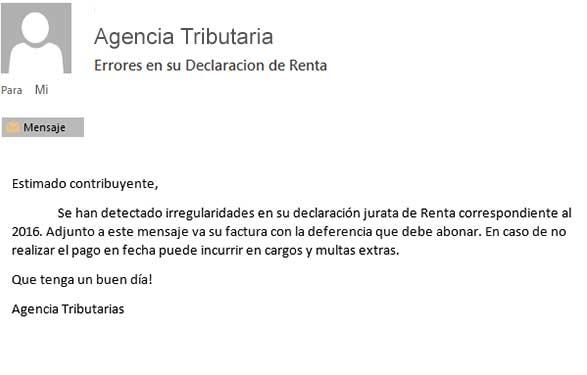

Pero para que os hagáis una idea más aproximada, cabe mencionar que en realidad los ataques de phishing en un principio pueden tener forma de correos electrónicos, mensajes de texto, páginas web maliciosas y fraudulentas, o incluso llamadas telefónicas. Su principal objetivo es el de manipular a las potenciales víctimas para hacerles llegar a algún tipo de contenido que descargue malware a los dispositivos.

A partir de ahí lo que los actores maliciosos que desarrollan estos ataques pretenden, es hacerse con datos personales sensibles de las víctimas. Aquí entran en juego elementos tan importantes como nuestros documentos oficiales identificativos, credenciales de acceso a todo tipo de plataformas, número de la seguridad social, de las tarjetas de crédito y débito, cuentas bancarias y más. De este modo, una vez han recopilado esa información de los usuarios de forma fraudulenta, pueden hacer todo tipo de usos con la misma.

Principal objetivo de este tipo de ataques

Además debemos tener en consideración que si es el método de ataque más extendido desde hace años, es por su éxito en multitud de ocasiones, aunque en un principio no lo parezca. De hecho muchos actos maliciosos relacionados con la usurpación de identidades, filtraciones de datos, o fraudes bancarios, en realidad están relacionados con algún ataque de tipo phishing.

También debemos tener muy presente que para engañar a los usuarios de estos dispositivos, que por cierto cada vez tiene un mayor experiencia tecnológica, los atacantes echan mano de la picardía. Ya os hemos dicho que el principal objetivo aquí es engañar de múltiples maneras a sus víctimas para que les envíen información o activos privados.

A partir de ahí los atacantes reciben estas informaciones delicadas y privadas que os hemos mencionado, bien para hacer un uso malicioso de las mismas o para venderlas en Internet. Evidentemente debemos saber que este tipo de ataques se llevan a cabo de forma masiva enviando los mensajes phishing a millones de potenciales víctimas de una sola vez. Aunque parezca mentira, aún son muchos los que terminan cayendo en la trampa, especialmente los usuarios menos experimentados en el mundo de la tecnología.

Cómo operan los atacantes phishing

Tal y como nos han informado en multitud de ocasiones empresas de seguridad especializadas en intentar protegernos contra todo tipo de riesgos online, buena parte de los ataques relacionados con la ingeniería social, basan parte de su éxito en las tácticas de error humano y la presión a las víctimas.

De este modo, por regla general el atacante se hace pasar por una persona u organización en la que la víctima confía en un principio. Así, el correo o SMS aparentemente nos llega de mano del jefe, un compañero de trabajo, nuestro operador de telefonía e Internet, el banco, la compañía eléctrica, etc. Además en multitud de ocasiones y con el fin de que el engaño tenga efecto inmediato, a través de ese mensaje nos generan una sensación de urgencia, lo que lleva a la potencial víctima a actuar precipitadamente.

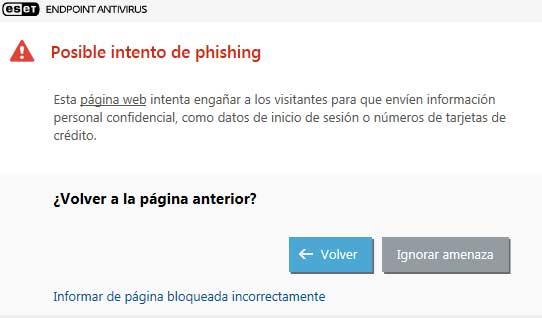

Evidentemente formando parte del propio ataque phishing, además del mensaje con el que se pretende llamar nuestra atención, se adjunta un enlace o URL debidamente encubierto en el que nos instan a pinchar. A partir de ahí el ataque nos redirige a alguna página maliciosa que imita normalmente a una real y dónde empiezan a solicitarnos los datos personales que nos quieren robar. Decir que por ejemplo el phishing es una de las causas más comunes y costosas relacionadas con las filtraciones de datos a nivel global. Al margen de los robos de información privada para el usuario final, estos ataques también suponen pérdidas millonarias para empresas en todo el mundo.

Diferentes métodos para protegernos

Una de las principales premisas a la hora de protegernos contra este tipo de ataques externos en concreto, es la desconfianza. Ya os hemos contado antes que poco a poco los usuarios van ganando experiencia en el mundo de la tecnología en general y en Internet en particular. Esto se traduce que cada vez son más precavidos a la hora de protegerse por sí mismos de ataques phishing y de cualquier otro tipo.

Lo primero que debemos tener en consideración es que normalmente las empresas nunca nos van a solicitar datos personales, y mucho menos contraseñas y credenciales de acceso, a través de un correo electrónico o un SMS del móvil. Esto significa que deberíamos desconfiar de estas peticiones aunque intenten meternos miedo y nos soliciten medidas drásticas con urgencia. En caso de duda lo mejor que podemos hacer es ponernos en contacto con la persona o empresa que nos solicita todo ello para asegurar la veracidad del mensaje.

También es importante tener cierta tranquilidad y echar un vistazo con detenimiento a los enlaces y URL adjuntos, normalmente veremos que son falsos con tan solo tomarnos unos segundos. Además podemos configurar nuestros dispositivos tanto móviles como de sobremesa y su correspondiente software para evitar este tipo de ataques phishing. Estas son algunas de las medidas que podemos tomar para evitar males mayores en el futuro:

Activar los filtros de correo del cliente que utilicemos para que los mensajes sospechosos no lleguen a nuestra bandeja de entrada.

Instalar y mantener actualizado nuestro software de seguridad en forma de antivirus para que rechace este tipo de ataques y otros muchos y mantenga nuestro equipo protegido.

Hacer uso de claves seguras y robustas que no se puedan violar con facilidad, donde los gestores de contraseñas nos pueden ser de mucha ayuda.

Activar la función de doble autenticación o 2FA siempre que sea posible en las diferentes plataformas online donde nos registremos.

Configura tu navegador para que bloquee el acceso a determinadas páginas web potencialmente sospechosas para que así no caigamos en la trampa.