5 pistas que indican que tu ordenador ha sido hackeado

Aunque los piratas informáticos suelen prestar mucha atención a la hora de llevar sus ataques informáticos para no levantar sospechas, hay siempre algunos indicios que nos deberían levantar sospechas y hacernos actuar. Hoy te voy a contar cuáles son las 5 pistas más comunes que pueden demostrar que un ordenador ha sido hackeado.

El PC va demasiado lento

Cuando un virus se instala en nuestro ordenador, automáticamente empieza a trabajar. Sea cual sea su finalidad (analizar nuestro ordenador, descargar archivos, minar criptomonedas, etc) consumirá recursos del PC, y hará que todo funcione mucho más despacio de lo que debería.

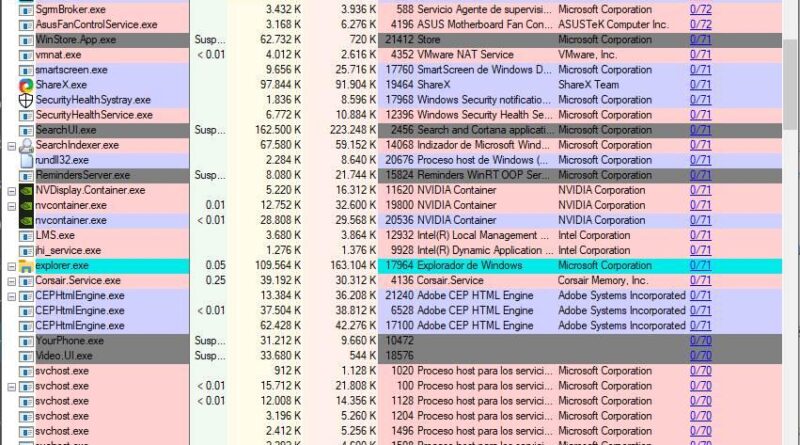

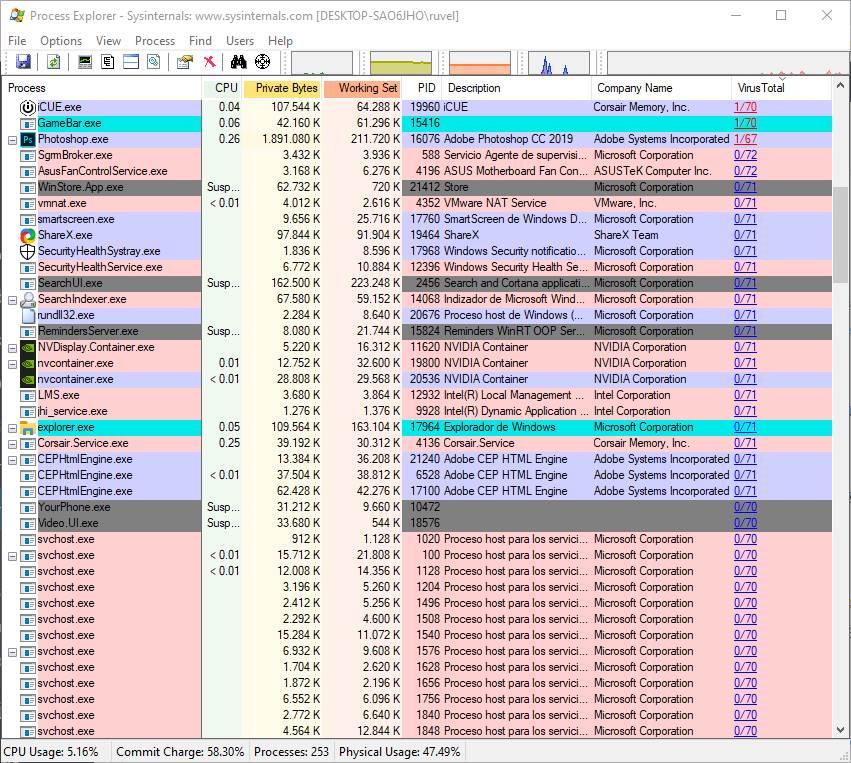

Por ello, si notamos que nuestro ordenador va demasiado lento, lo primero que debemos hacer es descartar que se trate por un virus. Esto podemos hacerlo muy fácilmente usando el programa Process Explorer de Microsoft. Gracias a esta herramienta vamos a poder analizar todos los procesos que hay cargados en la memoria, comprobar sus hashes en VirusTotal, y saber si alguno de ellos es un virus.

Aparecen pop-ups con anuncios

Los piratas informáticos se aprovechan mucho de la publicidad para generar dinero. Por tanto, muchos de los virus que pueden llegar a tu ordenador, además de permitirles controlarlo por completo, muestran ventanas emergentes con anuncios de todo tipo. Los más comunes: un mensaje que avisa de que hay un virus y te pide bajar un antivirus (totalmente falso) para limpiarlo, después de pagar.

Si este es tu caso, debes lanzar tu antivirus de confianza (no el que te dicen los mensajes emergentes) y realizar un escaneo completo al PC. Además, también puedes recurrir a programas anti-malware, como Malwarebytes o Spybot, para buscar otras amenazas ocultas.

Cambios y comportamientos extraños en el navegador web

Si notamos que nuestro navegador web, ya sea Chrome, Edge, Firefox, o el que sea, cambia su configuración sin que nosotros hagamos nada, entonces es muy probable que nuestro PC esté infectado. Los piratas informáticos suelen cambiar varios elementos del navegador, como la página web de inicio, para que todo el tráfico pase a través de sus servidores y poder controlarnos y robar nuestras contraseñas.

Además, también pueden instalar extensiones maliciosas, e incluso desactivar las actualizaciones automáticas del navegador para poder seguir controlándolo a lo largo del tiempo y mostrando anuncios en las webs con el fin de obtener dinero o engañarlos para darles nuestros datos.

Para remediarlo, lo mejor es asegurarnos de que la página de inicio es siempre «www.google.es» (o el buscador que usemos), y que no tenemos extensiones extrañas instaladas en el PC.

Tenemos programas que no conocemos en el PC

Otra recomendación de seguridad muy habitual es comprobar siempre la lista de los programas que tenemos instalados. Los piratas informáticos, cuando toman el control de un ordenador, suelen aprovechar para instalar software no deseado en él, programas que o bien hacen mal a nuestro PC, o les generan un ingreso por cada instalación.

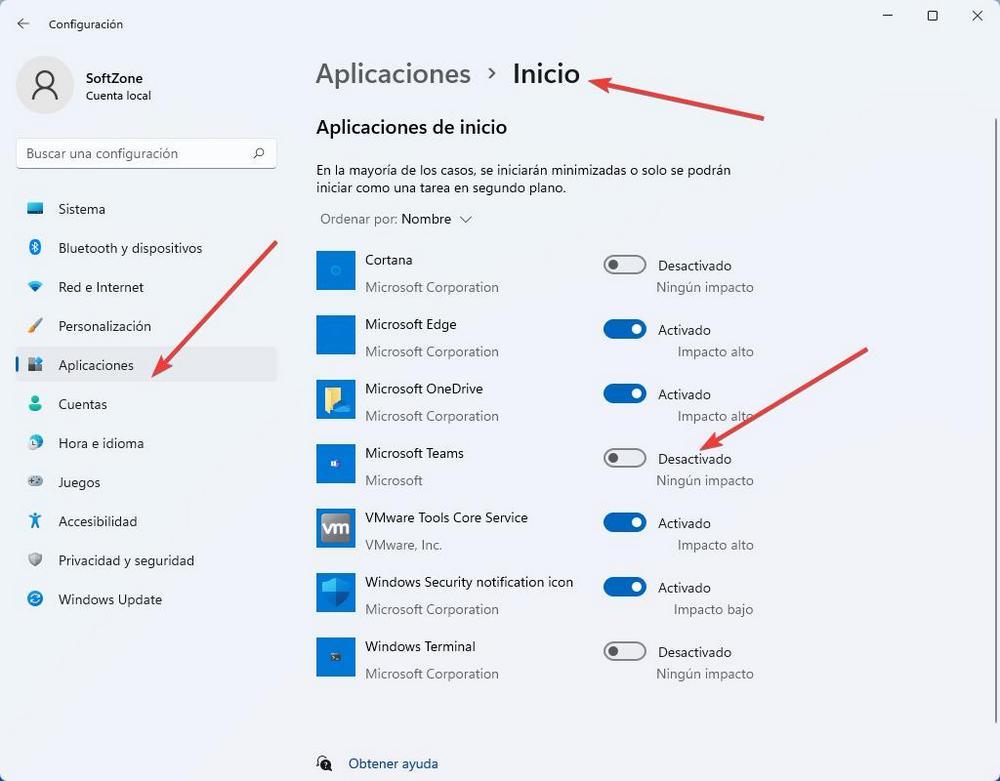

Por tanto, debemo0s revisar a menudo la lista de los programas que hay instalados en Windows, así como de todos los que se inician al arranque del PC, para poder detectar cualquier tipo de software no deseado que pueda ser dañino para el ordenador.

Han enviado emails en nuestro nombre a nuestros contactos

Esta es otra de las finalidades de los hackers cuando consiguen infectar un ordenador. Supuestamente, la víctima debería tener una dirección de correo fiable, y por ello se aprovechan. Los piratas informáticos toman el control de la cuenta de correo y, además de leer todos los mensajes, y robar datos confidenciales que haya en ellos, aprovechan para enviar SPAM a todos los contactos.

El objetivo es muy sencillo: engañar a otras personas para que bajen un archivo, o entren en una web, y añadir nuevas víctimas a su lista. Por ello, si alguien nos dice que ha recibido un correo en nuestro nombre, y nosotros no lo hemos enviado, lo mejor que podemos hacer es analizar el PC para buscar la posible amenaza.